バラクーダ:旅は続く 2022年4月29日、Hatem Naguib 進化と成長は常に、バラクーダネットワークスの成功のカギです。2003年、3人の起業家による創立以来、それは変わりません。バラクーダは、中小企業のためのスパム対策と電子メール保護という、新しい市場のカテゴリーを定義することから始めました。そして、ソリューションと製品を有機的に拡張させつつ、インパクトのある買収を重ねることで、ビジネスを成長させてきました。2013年には株式を公開し、企業として一段と成熟しました。上場企業として数年間、成功を収めてきた私たちは、さらなる集中と投資によってビジネスを根幹から変え、顧客やパートナーに届ける価値を変革できることに気づきました。そこで株式を非公開化し、この重要な局面でのパートナーに米投資会社トーマ・ブラボーを選びました。トーマ・ブラボー社のサポートを得て、バラクーダはクラウドに移行する顧客のニーズに応えることに重点を置き、受賞歴のある当社のソリューションをより簡単に展開・提供できるようにしました。その間も収益は上がり続け、会社の売り上げも右肩上がりでした。私たちの変革をトーマ・ブラボー社が支援し続けてくれたことに、深く感謝しています。 そして今、私たちはここから先の旅をKKRと続けることに心躍らせています。KKRは、企業の成長を加速させ、従業員を含む主要なステークホルダーのために価値を創造するためのサポート力で知られています。私たちには、イノベーションを推進するのに必要なエンジニアリングの人材があります。新しい顧客を獲得するために必要なGTM(Go-to-Market)戦略やカスタマーサクセスのノウハウももっています。そして長年の顧客にも喜びを提供しています。増え続けるサイバーセキュリティの脅威から顧客を守るため、チーム一丸となって努力をしています。マネージドサービスのパートナーもこのミッションに参加しています。 最適なスポンサーKKRと出会う 旅がここにさしかかったとき、私たちは価値観を共有するスポンサーを探していました。私たちのミッションを信じ、理解し、同じ成長目標を掲げられるスポンサーです。市場機会は、私たちとそのスポンサーの前に確かにあります。そして私たちのソリューションは、顧客のニーズにいつでも応える準備ができています。KKRのサポートを得て、私たちは今後も中小企業向けのエンタープライズグレードのプロダクツを開発し届ける予定です。 KKRはソフトウェアとテクノロジーに豊富な経験をもつ世界有数の投資会社です。業界への深い理解と資本提供力、運営の知識などを踏まえると、KKRはバラクーダを成功の次なる段階へと必ずや押し上げてくれるでしょう。 私たちの成長戦略は、私たちが行う投資とその投資を加速させる能力に密接につながっています。KKRの業界および事業に関する深い専門知識があれば、技術と市場開拓の両面において、当社の事業は洗練され、最適化され、変革されると確信しています。またKKRは、私たちの強みを活かした有機的な成長に加え、戦略的買収の側面からもサポートしてくれるでしょう。 ここから先の旅 バラクーダは、顧客とソリューションのことを常に考えています。MSPや販路パートナーとともに、顧客と深く関わり、顧客に届ける製品の有効性を向上させるために、リソースを活用し、たゆまぬ努力をしています。 顧客のためによりよいサービスをいかに提供するかが私たちの戦略の中心にある限り、それはパートナーにとっても利益があるはずです。バラクーダと同様KKRも、販売チャンネルを理解し、重視しています。 バラクーダの従業員にとっても大きなメリットがあります。KKRのサポートを得て、当社はユニバーサルエクイティ制度(一種の従業員持株制度)を導入する計画です。つまり、バラクーダとともに創出したアップサイドの価値に対して、すべての従業員が出資していることになります。オーナーシップが従業員のエンゲージメントとモチベーションを高めることは立証済みですし、それが結果的に顧客やパートナーにさらなる利益をもたらすことになります。 新しい章の入り口にいるバラクーダを率いていくことに、私はワクワクしていますし、光栄に感じています。KKRとともにこれからの旅を続け、ともに多くを達成することを楽しみにしています。 原文はこちら:Barracuda: Continuing the journeyApril 29, 2022 Hatem Naguibhttps://blog.barracuda.com/2022/04/29/barracuda-continuing-the-journey/

海外ブログ 2022.05.16

ユーザにとって最も発見しづらい3タイプのメール攻撃 2022年4月26日、Olesia Klevchuk 電子メールセキュリティを確保するにあたり、すべての組織が問うべき質問があります。自社のユーザは、正当なメールとメール攻撃を区別できているだろうか。セキュリティアーキテクチャに多額の投資を行える企業もあれば、そうでない企業もあります。技術的なセキュリティ体制はさまざまですが、共通項はエンドユーザです。 無料ダウンロード:今すぐ知っておくべき13タイプのメール攻撃~高度化する攻撃をメールボックス保護によって防止する方法~ バラクーダは最近、13種類のメール攻撃を特定しました。ここでは、ユーザにとって検出することが最も難しい攻撃を紹介します。 BEC(ビジネスメール詐欺) 価値あるものを手に入れるために、組織内または組織と密接な関係にある人物になりすますことを指します。多くの場合、この種のメール攻撃は、被害者を欺いてお金や認証情報、その他の機密データを引き出させようとします。 なぜ発見が難しいのか 通常、このようなメールは、個人のメールアカウントから送られてきたように見せかけ、緊急の依頼を含んでいます。受信者に「この人は急いでいて、私の助けが必要なんだ」と思わせたいのです。また、モバイル端末から送信されたことを示すインジケータを追加すれば、誤字やいつもと異なる書式でも仕方のないことと受信者が見過ごす可能性が高くなります。同僚や上司の個人のメールアドレスを知らないケースが多いですから、件名や署名で名前が正しく見えれば、そのメールを疑うことはありません。 会話乗っ取り このタイプの攻撃は、悪意あるアクターがすでに内部アカウントにアクセスした後に発生します。攻撃者は、いかにもありそうなドメインを偽装することで正当な会話スレッドに入り込み、感染した犠牲者を巧妙に排除します。ハッカーとその新しい犠牲者だけのメールスレッドになるよう隔離するのです。 なぜ発見が難しいのか 被害者は、すでに正当な受信者と信頼関係を築いています。この受信者は、定期的にメールを送っている人かもしれませんし、電話で話したことのある人かもしれませんし、実際に会ったことのある人かもしれません。このような場合、侵入された側の電子メールアドレスやドメインが微妙に異なることが唯一の手がかりとなることがあります。受信者がモバイルデバイスの操作中だったり、注意散漫だったり、送信者のFROMアドレスを再確認する習慣がなかったりすると、このタイプの攻撃を簡単に受けてしまうことになります。 ブランドインパーソネーション ブランドインパーソネーションには2種類あります。「サービスインパーソネーション」と「ブランドジャック」です。サービスインパーソネーションとは、ハッカーが一般的に使用されているアプリケーションになりすまし、ユーザに認証情報やその他の個人情報を再入力させることです。ブランドジャックとは、ハッカーが偽装ドメインを使って、信頼できる企業になりすますことです。 なぜ発見が難しいのか ユーザは、アプリケーションから認証情報の再入力を促す正当なメールを受け取ることに慣れてしまっています。Microsoft 365、Amazon、Appleなどからの本人確認、パスワードのリセット、新しいサービスの利用規約への同意を求めるリクエストは、多くのユーザの受信トレイに当たり前のように入っており、ほとんどのユーザは、フィッシングサイトに送られることになるリンクをよく考えもせずにクリックしてしまうのです。 ソリューション 13タイプの攻撃に関する一貫したトレーニングを受けて、その仕組みと識別方法、そしてレポート方法を学んだユーザは、攻撃の被害を受ける可能性が非常に低くなります。Barracuda Security Awareness Trainingは組織に、効果的なセキュリティ啓発トレーニングプラットフォームを提供します。ユーザテストからユーザ行動パターンの分析、セキュリティベストプラクティスの個人と部門のトレーニングまでを行うことができるのです。Barracuda Security Awareness Trainingでは、他のBarracuda Email Protectionソリューションから収集した攻撃データを使用して、データ侵害やブランド損傷、および金銭的損失の脅威にさらすことなく、プログラム管理者はユーザにリアルな攻撃を体験させられます。技術的なセキュリティ対策が不十分な場合、メール攻撃の犠牲になるかどうかはユーザ次第です。ユーザが安全に対処できるよう、訓練しておきましょう。Barracuda Email Protectionを14日間、リスクフリーでお試しください。 Barracuda Email Protectionを14日間、リスクフリーでお試しください。 原文はこちら:The three email threat types that are hardest for users to detectApril 26, 2022 Olesia Klevchukhttps://blog.barracuda.com/2022/04/26/the-three-email-threat-types-that-are-hardest-for-users-to-detect/

海外ブログ 2022.05.11

Microsoft 365をバックアップする必要はあるのか トピックス: Attacks and Threat Actors, Regulatory Compliance 2022年4月20日、Anastasia Hurley Microsoft 365 で、ビジネスにおけるクラウドの利用法は一変しました。Microsoft 365 を導入している顧客の数は、月間アクティブユーザーにして 2 億以上に達し、ユーザー数でみればMicrosoft 365 は現在、最も広く利用されているクラウドサービスです。導入数が多いのには、妥当な理由があります。使用率が最も高い業界は、金融サービス業界で、金融関連企業はMicrosoft Excelのヘビーユーザーであるうえ、Microsoftが提供するFISC(金融情報システムセンター)の安全対策基準やGDPR(EU一般データ保護規則)のコンプライアンス保証を必要としています。使用率が2番目に高いのが製造業界で、こちらはMicrosoft OneDriveのヘビーユーザーです。 業界や実際の使用事例はこちらの記事を参照いただくとして、ここでは Microsoft 365 を採用する最も妥当な理由の 1 つに焦点を当てます。端的に、裏方のExchange(またはGroupwise等)サーバーよりも管理が簡単で効率的だから、という理由です。使用許諾はその場で変更可能な使いやすいサブスクリプションモデルで、製品は複数のプラットフォームに展開することも、シンプルにクラウドで利用することも可能です。ユーザーはオフラインでも、どこからでもOfficeアプリケーションにアクセスし、ドキュメントを同期・共有することができ、オンプレミスのファイルサーバーへのVPN接続は必要ありません。さらに、マイクロソフトのサービスは、電子メールやデータのバックアップまでしくれます。 いや、本当にバックアップされているのでしょうか。 Microsoft には確かにリテンションと基本的な復元のネイティブ機能があり、機密メールやドキュメントを扱わない企業ならば、こうしたバックアップで十分かもしれません。これらのネイティブツールを使用するか、より堅牢なソリューションを導入するかについては、Microsoft 365への移行時にビジネス上の意思決定を行う必要があります。 Microsoft 365のデータを守る ここでは、Microsoft 365のデータ保護で筆頭に上がる検討事項をいくつか紹介しましょう。 エンドユーザーによる偶発的または悪意のあるデータ削除に起因するデータ損失はよくあることです。リテンションポリシーで設定された期間内にデータがなくなっていることに気づかなければ、データはそのまま消えてしまいます。マイクロソフトのSLAは、このような事態から顧客を守るわけではないのです。 Microsoft 365の管理者アカウントが損なわれた場合、バックアップも失われる可能性があります。Code Spaces社の事例は、データのバックアップを単一のプロバイダーに依存するとどうなるかを示しています。 Microsoftのデータリテンションのネイティブ機能は、あなたが求めるような設定でファイルやアカウントをリストアできるでしょうか。必要なデータがバックアップされていても、リストア作業が思いの外難しい可能性があります。 特定のリテンションポリシーや潜在的な訴訟ポリシーに準拠することが法的に求められていますか。Microsoftのネイティブツールはこのような機能を提供してくれますか。 ユーザーがうっかりマルウェア、特にランサムウェアでデータを破損させることがあります。この場合、ネイティブ機能でのリカバリは困難かつ時間がかかるかもしれません。OneDrive や SharePoint でのバージョン管理は有効な手立てですが、ストレージの割り当てに影響し、ストレージの追加コストが発生する可能性があります。 Microsoftの側も、注意を喚起し、フルバックアップを推奨しています。マイクロソフトは、本サービスの稼動状態を維持するよう取り組んでいますが、すべてのオンライン サービスには中断および停止が時折発生します。マイクロソフトは、結果としてお客様に生じることがある中断または損失について一切責任を負いません。停止が発生した場合、お客様は、保存しているお客様のコンテンツまたは本データの取得ができなくなることがあります。本サービスに保存しているお客様のコンテンツおよび本データは、定期的にバックアップするか、第三者のアプリおよびサービスを使用して保存することをお勧めします。 業界のベストプラクティスは、3-2-1ルールを守ることです。データのコピーを少なくとも3部、2つの異なるフォーマットで作成し、1つはオフラインまたはクラウドに保存する。このルールに従うことは、今なおデータを保護するための最良の方法の1つです。 バラクーダの調査から、67%の企業が、Microsoftに組み込まれたリテンションとリストアの機能に今も依存していることが明らかになっています。ネイティブツールは削除されたフォルダのリテンションポリシーが複雑で、アイテムを細部に至るまで復元できないにもかかわらず、です。これはつまり、少なくとも67%の企業が、データ損失の高いリスクを負っていることになります。 バラクーダがお手伝いできること Barracuda Cloud-to-Cloud Backupは、Microsoft 365環境を包括的に保護します。 Exchange Online – すべての添付ファイルを含むすべての電子メールメッセージと、各ユーザーのメールボックスの完全なフォルダー構造 OneDrive for Business – フォルダ構造全体を含む、ドキュメントライブラリ配下のすべてのファイル SharePoint Online – 以下のいずれかのサイト上のドキュメントライブラリ、サイトページライブラリ、ピクチャーライブラリにあるファイルおよびフォルダ “モダン”チームサイト コミュニケーションサイト チームサイト 出版サイト Wiki サイト Microsoft 365 Groups...

海外ブログ 2022.05.06

新たなRCE脆弱性に、Javaアプリケーションコミュニティが混乱 トピック: Attacks and Threat Actors 2022年4月6日、Mike Vizard Javaアプリケーションを構築するために広く採用されているSpringフレームワークの欠陥の公開を受け、リモートコード実行(RCE)に関わる新たなゼロデイ脆弱性がJavaアプリケーションコミュニティを揺さぶっています。 Spring4Shell として知られているこの脆弱性は、攻撃者がリモートでターゲットサーバー上の任意のコードを実行することを可能にします。この脆弱性により、HTTPリクエストを適切なハンドラ関数にマッピングするRequestMappingアノテーションを悪用する攻撃が可能となります。脆弱性は、RequestMappingがハンドラパラメータとして従来のJavaオブジェクトと併用されている場合に発生します。 このような攻撃により、あらゆるデータベースを含むすべてのウェブサイト内部データにアクセスできるようになる可能性があります。また、より多くの権限を得るため、あるいは内部ネットワークの他の部分にピボットするために、追加の内部リソースへのアクセスも可能となるかもしれません。影響を受けるJavaアプリケーションは、Springフレームワークのバージョン5.3.17または5.2.19とJava Development Kit(JDK)のバージョン9またはそれ以上を採用しています。 Spring4Shellの脆弱性が発表される直前には、オープンソースのLog4jソフトウェアで、RCEエクスプロイトが見つかりました。Log4jは、多くの組織がJavaアプリケーションによって作成されたログを管理するために依存しているLog4Shellとして知られています。Log4jの脆弱性の発見をきっかけに、セキュリティ研究者はJavaアプリケーション内の他のRCE脆弱性を発見するよう努力してきたようです。 脆弱性に対処するためのシフトレフト このような脆弱性がほかにも存在するかどうかは誰も断言できませんが、サイバーセキュリティチームは最悪の事態に備えておくことをお勧めします。インシデント管理プロセスのモダナイゼーションに加え、多くの組織では、アプリケーション・セキュリティの責任をシフトレフトして開発者に委ねるDevSecOpsのベストプラクティスをより積極的に取り入れるようになっています。結局のところ、開発者はこうした脆弱性を修正しなければならないうえ、通常、どこで実行されているアプリケーションが影響を受ける可能性があるかをより深く理解しているからです。 もちろん、アプリケーションセキュリティの責任をどこまでシフトレフトするかについては、さまざまな議論があります。理論的には、多くの開発者がすべてのセキュリティアップデートを含むアプリケーションの全ライフサイクルの管理責任を負うようになってきています。問題は、ほとんどの開発者がセキュリティの専門知識をあまり持っていないことです。そこで多くの組織では、アプリケーション開発を管理するために採用している継続的インテグレーション/継続的デリバリ(CI/CD)プラットフォームに、さまざまな種類のコード解析ツールを組み込むことを検討しています。開発者をサポートする運用チームは、シフトレフトして開発者にすべてを委ねる代わりに、開発者がセキュリティの専門家になる必要がないように、実質的には開発者が携わる以前の段階にまでさらなるシフトレフトをしようとしているのです。 どのようなアプローチを取るにせよ、ソフトウェア・サプライチェーンに対する監視の目は、一連の著名な情報漏えい事件を受けて既に厳しくなっており、バイデン政権はより厳しい対応を求める大統領令を発出するに至っています。今の現実的な課題としては、ゼロデイ脆弱性が今後も発見される可能性があることを踏まえた上でどのレガシー・アプリケーションを維持するか、あるいは本質的により安全なプログラミング言語で開発された新しいアプリケーションに置き換えるかを決定することです。 問題は、公表されるゼロデイ脆弱性の件数が着実に増え続けていることです。残念ながら、脆弱性の開示に多くの注意を払っているのは、実際にこうした脆弱性の影響を受ける組織よりもむしろ、サイバー犯罪者のほうなのです。ゼロデイ脆弱性をまったく追跡していない組織も少なくありません。結局のところ、ゼロデイ脆弱性によって影響を受けた自社のアプリケーションの割合は、比較的小さいのかもしれません。 原文はこちら: Another RCE vulnerability disrupts Java applications community April 6, 2022 Mike Vizard https://blog.barracuda.com/2022/04/06/another-rce-vulnerability-disrupts-java-applications-community/

海外ブログ 2022.04.22

Spring FrameworkとSpring Cloud Functionの脆弱性: 知っておくべきこと トピック: Attacks and Threat Actors 2022年4月4日、Vishal Khandelwal Barracuda Web Application Firewallのハードウェアおよび仮想アプライアンス、Barracuda CloudGen WAF on AWS、Azure、GCP、Barracuda WAF-as-a-Service、Barracuda Load Balancer ADCは、Spring Framework(Spring4Shell)およびSpring Cloud Functionリモートコード実行(RCE)の脆弱性の影響を受けません。今後も引き続き更新を行いますので、このページをご覧いただき、これらの脆弱性の最新情報をご確認ください。 脆弱性の詳細 本ブログでは、最近発見されたSpring Framework (CVE-2022-22965 & CVE-2022-22950) および Spring Cloud Function (CVE-2022-22963) の脆弱性についての最新情報を提供します。 これら3つの脆弱性( CVE-2022-22965, CVE-2022-22950, CVE-2022-22963 )をすべてSpring4Shellと呼ぶのは誤りです。Spring4ShellはCVE-2022-22965を指します。また、Spring4ShellはLog4jの脆弱性とは無関係であることに注意してください。 CVE-2022-22963|CVSS スコア: 9.8|ベンダー重要度: 致命的|RCE この脆弱性は2022年3月29日に報告されたもので、Spring Frameworkに含まれないSpring Cloud Functionのみに影響するものです。Springはすでに新しいバージョンをリリースして対処しています。 この脆弱性は、ルーティング機能を利用して、特別に細工された Spring Expression Language (SpEL) をルーティング式として提供し、ローカルリソースにアクセスして RCE を実行するものです。spring.cloud.function.routing-expression という特定の HTTP リクエストヘッダを使用します。 Barracuda Web Application Firewall、WAF-as-a-Service、およびLoadBalancer ADCは、この脆弱性の影響を受けません。 CVE-2022-22965|CVSS スコア: 9.8|ベンダー重要度: 致命的|RCE|Spring4Shell この脆弱性は、JDK 9+で動作するSpring MVCおよびSpring WebFluxアプリケーションに影響を及ぼします。本稿執筆時点では、公開されている悪用方法はTomcat内でWARファイルを配置したアプリケーションにのみ影響し、JARファイルを配置したSpring Boot実行ファイルの場合には影響はありません。ただし、Tomcatの外での配置については、今後の取り組み次第で悪用されるようになるかもしれません。これはRCE脆弱性であり、CVE-2010-1622に対して設定された保護機能をバイパスしているように見えます。 シグネチャを手動で設定する手順は、キャンパスドキュメントで更新しています。 Barracuda...

海外ブログ 2022.04.19

スピアフィッシングレポート:ソーシャルエンジニアリングと複雑化する攻撃 2022年3月16日、Anne Campbell サイバー犯罪者による中小企業の従業員へのソーシャルエンジニアリング攻撃が高まる中、あらゆる規模の組織がスピアフィッシング攻撃に備える必要があります。 2021年1月から2021年12月にかけて、バラクーダの研究者は、数千の組織のメールボックスに影響を与える数百万件のスピアフィッシングおよびソーシャルエンジニアリング攻撃を分析しました。この分析結果は、新しいレポート「スピアフィッシング: 主要な攻撃と攻撃トレンドVol.7 – 最新のソーシャルエンジニアリングの戦術と複雑化する攻撃に関する見解」として発表されています。この詳細なレポートでは、スピアフィッシングの現在の傾向、標的となりやすい企業、攻撃者が被害者の防御をすり抜けるために用いている新たな手口、侵入に成功しているアカウント数について取り上げています。 最新のレポートはこちらから無料でダウンロードください 主な調査結果の詳細 アカウントの侵害を成功させて、さらに大きな被害を与える可能性を増やそうと試みるこれらの攻撃がどのように進化し、サイバー犯罪者がどのように中小企業を標的にしているかについて、重要なポイントがバラクーダの調査で明らかになっています。以下は、その分析から得られた重要な結果の一部です: 従業員100人未満の中小企業の平均的な従業員は、大企業の従業員よりも350%多くソーシャルエンジニアリング攻撃を受けることになる 会話乗っ取りは2021年に約270%増加 ソーシャルエンジニアリング攻撃の51%はフィッシング フィッシング攻撃の57%に利用され、最もなりすまされているブランドはMicrosoft 2021年、5組織に1組織のアカウントが侵害された サイバー犯罪者は2021年に約50万件のMicrosoft Office 365アカウントを侵害した 不正アクセスされたアカウントへの悪質なログインの3件に1件はナイジェリアからによるもの サイバー犯罪者は12,000の漏洩したアカウントから300万通のメッセージを送信した 上記に関する最新の詳しい情報や、現在の攻撃トレンドに関する新たな洞察、スピアフィッシング攻撃からビジネスを守るためのベストプラクティスを知りたい方は「スピアフィッシング: 主要な攻撃と攻撃トレンドVol.7 – 最新のソーシャルエンジニアリングの戦術と複雑化する攻撃に関する見解」をダウンロードしてご覧ください。 こちらから無料でダウンロードください 原文はこちら: Spear-phishing report: Social engineering and growing complexity of attacks March 16, 2022 Anne Campbell https://blog.barracuda.com/2022/03/16/spear-phishing-report-social-engineering-and-growing-complexity-of-attacks/

海外ブログ 2022.04.11

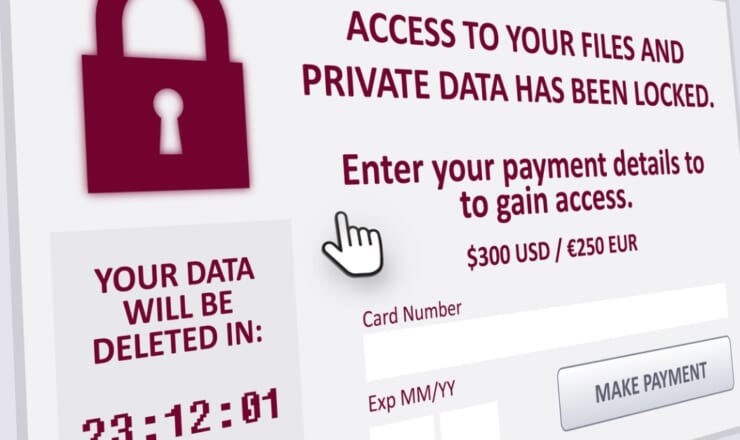

World Backup Day (世界バックアップデー)ランサムウェアは… トピック: World Backup Day 2022年3月30日、Christine Barry …いたるところにあります。 サイバー犯罪の中で、より恐ろしいトレンドのひとつがランサムウェアです。サイバー犯罪者は、電子メールの添付ファイルやリンクのかたちで送った悪意のあるソフトウェアを使用してネットワークを感染させ、身代金を支払うまで電子メールやデータ、その他の重要なファイルをロックします。今なお進化しつつあるこうした巧妙な攻撃は、被害が大きく、コストもかかります。日常業務に支障をきたし、混乱を招き、ダウンタイムから身代金の支払い、復旧費用、その他の予算外の予期せぬ出費に至るまで大きな経済的損失をもたらします。被害に遭ったあなたは、復号ツールを入手するために身代金を支払うか否かを選択しなければなりません。誰もこのような経験はしたくないはずです。 最近の手口はいっそう巧妙となり、二重の脅迫スキームを作り出しています。まず、攻撃に先立ってリサーチをして、身代金の要求額を決めます。被害者から機密データを盗み出し、そのデータを他の犯罪者に公開したり売却したりしないことを約束する代わりに、身代金の支払いを要求します。犯罪者が必ず約束を守るわけではありません。被害者が身代金を支払ったとしても、数カ月後に再び連絡を受け、盗まれたデータを秘密にするために再度の支払いを要求されることもあります。あるいは、身代金を受け取っても結局はデータを売り払うランサムウェア犯罪者もいます。 これは、どれくらい大きな問題なのでしょうか。わかりやすい数字を紹介しましょう。 2021年のランサムウェア攻撃は前年比64%増加 FBIのインターネット犯罪苦情センターは、2021年1月から7月31日までに2,084件のランサムウェアの苦情を報告 1件あたりの平均身代金要求額は1,000万ドル以上 米国財務省金融犯罪取締ネットワークによると、2021年上半期のランサムウェア関連活動は5億9000万ドルで、2020年全体の報告数を上回った 74%の組織が、過去1年間に少なくとも1回のランサムウェア攻撃の被害を受けたと回答 ランサムウェアは全データ侵害の10%に含まれる どのような対策があるか ランサムウェアに対する最善の防御策は、電子メール、ウェブ、アプリケーション、ネットワークの包括的な保護を含む強固なセキュリティ・インフラストラクチャです。ユーザーは最後の防衛線であり、ほとんどの場合、最も弱いリンクであるため、ユーザー研修やセキュリティ意識の継続的な強化が必要です。これなくして、セキュリティ戦略は完成しないのです。 ランサムウェアからの回復が早い企業は、強固なデータ保護と災害復旧計画を実施していることが、調査により繰り返し示されています。それはつまり、最低でも3-2-1ルールに従うことを意味します。データのコピーは3部(オリジナルを含む)、データのバックアップコピー2部を2カ所に保管し、そのうち1部はオフサイトで保管することです。しかし、データのバックアップとその保管場所以外にも考慮すべきことがあります。 バックアップ戦略を見直す、あるいは新たに構築する場合、考慮すべき点をここにいくつか挙げましょう。 データかシステム状態か データだけをバックアップした場合、OSやドメイン、アプリケーションなどの復元に必要なものはそろっていますか。データのバックアップだけなら、実行に時間がかからず、バックアップストレージのスペースの節約にはなりますが、OSとアプリケーションを手動で再インストールしなければならない場合があります。 アプリケーションの役割は何か アプリケーションはどのような役割を担っているでしょうか。オンプレミスで複数のアプリケーションサーバーを走らせている場合、すべてのサーバーをバックアップするか、組織で重要な機能を実行しているサーバーだけをバックアップするかを選択する必要があります。アプリケーションは動的なデータを生成しているのか、それとも単純な静的構成で、頻繁でないバックアップで保護できるのか。アプリケーションのドキュメンテーション、バージョン、パッチレベル、その他復元に必要なデータは必ず保管してください。 リスク許容度はどの程度か あなたの会社は、攻撃を受けてから通常業務を再開するまでにどれくらいの時間、オフライン状態でいられるでしょうか。許容できる最大の時間が復旧時間目標(RTO)であり、これは災害復旧計画を提案する際に経営陣と上級役員が決定または合意すべきものです。この話をするときは、失っても構わないデータの量を示す復旧時点目標(RPO)と混同しないように注意してください。 たとえば、あなたの会社の一般向けホームページの復旧時間目標は1時間に設定されているかもしれません。これは、あなたの事業が継続中であることを一般に知らせることが重要だからです。同じホームページの復旧時点目標は72時間以上かもしれません。データが簡単に再作成できるからかもしれないし、あるいはそれほど価値がないからかもしれません。この場合、システム管理者は、数日前のバックアップデータからできるだけ早く復旧させることになります。このようにシナリオを掘り下げておくことは、データ保護計画を確定し、周囲の賛同を得るのに役立ちます。 次なるステップは何か 上記のように、データ保護を実施している企業でも、ランサムウェア攻撃を受ければデータを失う可能性があります。包括的なセキュリティはかつてないほど重要です。それでも、ランサムウェア攻撃から回復する最良の手段は、データのバックアップをとっておくことにつきます。World Backup Day(世界バックアップデー)は、災害復旧戦略を再確認し、見つかった穴を塞ぐ計画を立てることを促す日です。 World Backup Dayの詳細については、こちらの公式サイトをご覧ください。 バラクーダがランサムウェアから保護する方法については、こちらの企業向けランサムウェアサイトを参照してください。 原文はこちら: World Backup Day — Ransomeware… March 30, 2022 Christine Barry https://blog.barracuda.com/2022/03/30/world-backup-day-ransomware/

海外ブログ 2022.04.11

World Backup Day(世界バックアップデー)に何をするべきか トピック: Attacks and Threat Actors, World Backup Day 2022年3月17日、Phil Muncaster もし、すべてを失ったら? 3月31日は、マルウェアやハードウェアの故障、人為的なミスなどからのデータ保護の必要性を喚起する「World Backup Day」(世界バックアップデー)です。 データは、あっけなく、簡単に、そして何の前触れもなく失われ、アクセス不能になる可能性があります。これは、簡単なことですが、意外と見落とされがちなことです。データの重要性にもかかわらず、多くの企業は包括的なバックアップ戦略を持っていません。これは、以下のような人間的な要因に起因しています。 大災害は “自分には絶対に起こらない “という思い込み 復旧時間目標、復旧ポイント目標への無関心 重要なデータのオンサイトコピーを完全なバックアップ方法だと思っている バックアップシステムの「BCP訓練」等のテストの未実施 OS、SaaSデータ、その他のミッションクリティカルデータを保護できない不完全なバックアップ戦略 データバックアップよりも、セキュリティやその他の技術、ITに関する取り組みを優先させる このようなバックアップの失敗は、一つでもあれば痛みを伴い、それが重なればビジネスにとって致命的なものとなりかねません。もし、これらの要因のいずれかがあなたのビジネスに存在するのであれば、すぐに対処すべきです。 World Backup Dayの意義 包括的なバックアップとデータ保護戦略を策定した企業でも、その計画を展開し、十分にテストしていなければ、脆弱なままです。多くの人は、毎日がバックアップデーであるべきだと知っていますが、毎年恒例のWorld Backup Dayは、このトピックに関する会話のきっかけとして効果的です。データ・バックアップの重要性の伝達へのサポートが必要な場合は、World Backup Dayのウェブサイトをご覧ください。友人、家族、同僚を説得するためのリソースが用意されています。 バラクーダがお手伝いできること World Backup Dayでは、データバックアップを「安全な場所」へ保管される「すべての重要ファイルの2番目のコピー」と捉えていますが、バラクーダはこれについてデータ保護の観点からアプローチしています。完全なセキュリティソリューションには複数の防御層があり、最新かつ包括的で、アクセス可能なデータバックアップもこれに含まれます。Barracuda Backupは、複数の導入オプションがある簡単で費用対効果の高いバックアップソリューションです。弊社のコーポレートサイトで詳細を確認し、30日間の無料トライアルを注文するには、こちらをクリックしてください。 原文はこちら: World Backup Day – What would you do … March 22, 2022 Christine Barry https://blog.barracuda.com/2022/03/25/world-backup-day-what-would-you-do/

海外ブログ 2022.03.31

サイバー犯罪者の専門化が進み、Webアプリケーション攻撃が急増 トピック: Attacks and Threat Actors 2022年3月17日、Phil Muncaster 脅威アクターがより賢く、より組織化され、より機知に富んできていることに私たちは既に気付いています。APIベースの脅威からDDoS攻撃に至るまで、Webアプリケーションの攻撃はその数と精巧さを増し続けています。デジタルトランスフォーメーションに真剣に取り組む企業にとって、これらの攻撃に真っ向から取り組むことは優先事項でなければなりません。 実際、Webアプリ層で深刻な違反や障害が発生すると、企業が収益や顧客ロイヤルティを高めるためにますます依存している種類のプロジェクトが頓挫してしまう可能性があります。そろそろ正念場を迎える時期です。 さらに賢くなるDDoS攻撃者 DDoS攻撃は、何年も前から私たちの身近に存在しています。しかし、参入障壁はかつてないほど低くなっています。実際、英国家犯罪対策庁のデータによると、「as-a-service」ツールのおかげで、わずか9歳の子どもでもこうした攻撃を展開することが可能になっています。現在Webアプリケーションへの攻撃は、DDoSキャンペーン全体の急増に大きく寄与しています。 これらの攻撃は実行速度が遅い反面、組織が検知することが難しく、ネットワーク層への攻撃と比較して、より多くのリソースを必要とします。また、脅威アクターは、身代金を要求する直接攻撃や、ランサムウェアの被害者に金銭を支払わせることを目的とした「三重の脅迫メール」など、さまざまな方法を駆使しています。これにより、中堅企業の一部のセキュリティリーダーたちのDDoSリスクに対する計算が狂ってしまう可能性があります。 Webアプリケーション攻撃 Webアプリケーションは、有益な顧客データや内部データへの直接的な経路となり得るため、それ自体が脅威アクターの主要な標的なのです。「アクセス制御の不備」と「インジェクション攻撃」が最も多い原因となっており、2021年にはこれらの攻撃の過半数を占めています。 アクセス制御の不備は、OWASPアプリケーションセキュリティリスクの上位10位に選ばれています。これには「予測可能なリソース位置」の違反が含まれ、攻撃者はファイルディレクトリの一般的な名前を推測もしくは総当たり攻撃で見つけることができるため、機密情報にアクセスできる可能性があります。インジェクション攻撃には、SQLインジェクションなどがあります。すべての組織は、これらの脅威に注意する必要があります。Webアプリケーションが顧客や従業員にとって重要な役割を担っていない業界は一つもありません。 精査されるAPI また、新しいレポートでは、APIに対する脅威が増大していることが明らかになっています。より多くの企業がWebアプリケーション、データ、デバイスを社内や外部のシステムと接続し、より優れたユーザ体験を実現するために、デジタルエンタープライズの中心的な役割を担うようになっています。この調査では、95%の組織が過去12カ月間にAPIのセキュリティインシデントを経験し、12%が月平均500件以上の攻撃に悩まされていたことが明らかになりました。 回答者の最大の懸念は、古いAPIのリスク(43%)、次いでインシデントがアカウント乗っ取りにつながる可能性(22%)でした。技術革新が進むにつれ、セキュリティチームは、「ゾンビ」APIのようなセキュリティが不十分な過去の技術について忘れてはなりません。このようなIT環境の一角を可視化することと、不正なデータアクセスの経路としてますますAPIの重要性が高まっていることを理解することは同じくらい重要です。Gartner社の予測によると、2022年までにAPIがデータ侵害の主な攻撃ベクタになるとのことです。 気を配るべき理由 ウクライナにおけるサイバー戦争が激化する中、すべての組織は、攻撃者が攻撃してくるであろうセキュリティチェーンの最も弱い部分の強化に取り組まなければなりません。この紛争がロシアとウクライナの西側同盟国との間の広範なオンライン上の戦いに波及しないとしても、企業はWebアプリケーションのリスク軽減に注力すべきです。特にデジタル事業への投資が拡大するほど、その重要性は高まります。 実践するにあたり検討すべき事項: 攻撃ベクタとしてのAPIにもっと注意を払い、どこに防御のギャップがあるかを理解し、Webアプリケーションのファイアウォールやその他のツールでAPIを保護すること 三重の脅迫メールという新たな脅威やDDoSランサム攻撃の急増など、変化するDDoSの力学を理解すること。組織は、このような攻撃がWebアプリ層に与える影響を軽減するために、専門家と提携すべき アプリケーションやAPIの開発プロセスにセキュリティを組み込むとともに、これらの環境を第三者による攻撃から保護するために、より懸命に取り組むこと 重大なインシデントが発生すれば、新しいアプリケーションの運用開始が遅れる可能性があるため、積極的に行動することが大切です。これは、新しい顧客体験によって市場の需要に迅速に対応する企業の能力の中核となるものです。この文脈でのセキュリティは、「あったらいいな」ではなく、デジタルイノベーションと成功の必須条件として、すべてのプロジェクトに組み込まれるべきものです。 アプリケーションを保護するシンプルなプラットフォーム 原文はこちら: Web application attacks surge as cybercriminals continue to professionalize March 17, 2022 Phil Muncaster https://blog.barracuda.com/2022/03/17/web-application-attacks-surge-as-cybercriminals-continue-to-professionalize/

Blog 2022.03.25

サイバーセキュリティ脅威に関する注意喚起:世界的な紛争激化に伴う、脅威アクティビティ活性化の可能性 トピック:Attacks and Threat Actors 2022年2月24日、Daniel Park ロシアとウクライナの緊張が高まる中、脅威アクターはウクライナ政府と他のウクライナ組織の両方を標的にしています。DoS攻撃によりウクライナ国防省と軍部のウェブサイトがダウンしました。また、ウクライナの大手銀行であるPrivatBankとOschadbankに対しても、同様の攻撃が展開されました。現在のところセキュリティの専門家はこれらの攻撃にロシアが関わっていることを確認していませんが、ウクライナはロシア国家の脅威アクターが関与していると確信しています。 技術的な詳細と追加情報 どんな脅威か? DoS攻撃は、攻撃者がサービス、ウェブサイト、もしくはデバイスを使用不可能な状態にすることに成功した場合に発生します。今回のケースでは、Webサイトに対して、クラッシュするほどトラフィックを殺到させることでこの攻撃を展開しました。これによって、ウクライナの銀行のウェブサイトは使用不能となり、銀行のすべての活動や顧客に直接影響を与えています。 注目する理由 ある国が他の国に対してサイバー攻撃を行うことは、関係する国のサイバーリスクを高めるだけでなく、世界のサイバーリスクにも影響を与えることになります。今回事例として挙げた攻撃は高度なものではなく、軽減することも困難ではありませんでしたが、脅威アクターは以前から、より巧妙で潜在的な被害が大きい攻撃に向けた土台をつくるために、陽動作戦としてこれらの攻撃を利用してきました。したがって、特に2020年と2021年に起きたSolarWindsやパイプラインに対するサイバー攻撃にロシアが関与していると考えられていることも鑑みて、ユーザーは警戒を怠らず、今後の動向にも細心の注意を払う必要があります。 エクスポージャのリスク 現時点で組織が警戒したり、パッチを適用したりする必要のあるアクティブな脅威はありませんが、現況下でそのような事態になる可能性は常に存在します。ジョンズ・ホプキンズ情報セキュリティ研究所が作成したツール「サイバー攻撃予測指数(CAPI)」において、今の状況は最大スコアである25がスコア付けされています。この状況が進むにつれて新たな脆弱性や攻撃が発生する可能性がありますので、新しい脅威に目を光らせておくことが重要です。Barracudaは今後も不審な動きがないかを監視し続けていきます。 対処方法 この状況に関連するニュース、特にどういったタイプの攻撃が起こる可能性があるかを注視しておくことをBarracudaは推奨します。組織で使用していた製品が脆弱性にさらされた場合パッチが適用されるように、必ずアップデートを行ってください。さらに、国外からの不審なトラフィックに常に注意を払っておいてください。Barracudaはこのような状況を注意深く監視し、潜在的な脅威に関する情報を共有していく予定です。 参照資料 対処方法をより詳しく知りたい方は、以下のリンク先をご参照ください。 https://hub.jhu.edu/2022/02/15/russia-ukraine-maxes-out-cyber-attack-predictive-index/ https://fortune.com/2022/02/16/ukraine-russia-cyberattack-banks-crisis/ https://fortune.com/2022/02/15/markets-rally-russia-troops-ukraine-ruble-bitcoin-stocks/ https://cyberheatmap.isi.jhu.edu/ https://fortune.com/2022/02/15/russia-duma-putin-ukraine-donetsk-luhansk-donbas-recognition-georgia-south-ossetia/ この投稿は、弊社の Barracuda Managed XDRチームが発行した脅威に関する注意喚起に基づいています。 原文はこちら:Cybersecurity Threat Advisory: Heightened threat activity expected as global conflicts surgeFebruary 24, 2022 Daniel Parkhttps://blog.barracuda.com/2022/02/24/cybersecurity-threat-advisory-heightened-threat-activity-expected-as-global-conflicts-surge/

海外ブログ 2022.03.08