ゼロトラスト成熟度モデル

トピック: Series: Understanding Zero Trust

2022年7月19日、Christine Barry

注:これはゼロトラストの源流と原則についての5回シリーズの第5回です。

この数週間、ゼロトラストの源流と中核的な原則について説明してきました。導入を計画する際には、サイバーセキュリティ・社会基盤安全保障庁(CISA、Cybersecurity & Infrastructure Security Agency)が概説した「ゼロトラスト成熟度モデル」についても理解しておく必要があります。このモデルは、NISTの原則に沿って、企業がゼロトラストの完全な導入へと移行するためのロードマップです。

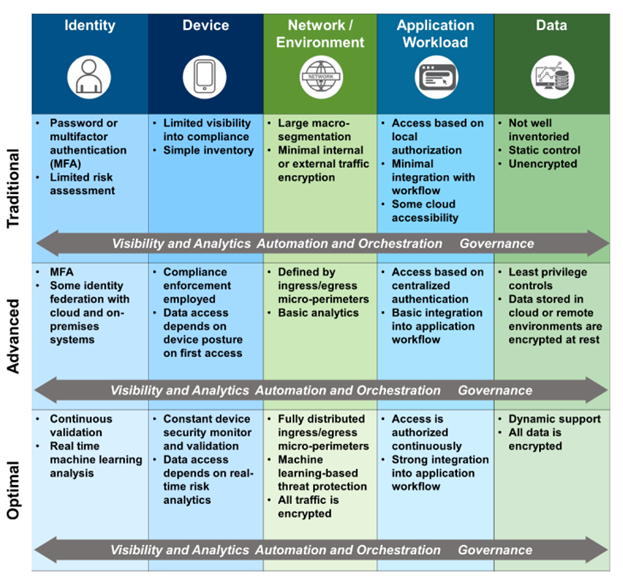

CISAでは、ゼロトラストを実現するために 5 つの柱を掲げています。

- アイデンティティ:エージェンシーユーザーまたはエンティティを一意に記述する属性または一連の属性。

- デバイス:ネットワークに接続できるあらゆるハードウェア資産。たとえば IoT(モノのインターネット)デバイス、携帯電話、ノートパソコン、サーバーなど。

- ネットワーク:オープンな通信媒体。メッセージを伝送するために使用される、エージェンシー内部ネットワーク、無線ネットワーク、インターネットを含む。

- アプリケーションワークロード:オンプレミスおよびクラウド環境で実行されるシステム、コンピュータプログラム、およびサービス。

- データ:デバイス、アプリケーション、ネットワーク上で保護されるべきデータ。

成熟度モデルは、これらの柱を横断する形で段階的に実施するもので、それぞれの柱を独立して、異なる時期に展開できることを意味します。全社的なゼロトラストの展開は、自動化、可視化、および動的なポリシー作成が5つの柱すべての統合を必要とする時点に達するまで、この方法で進めることができます。

成熟の3つのステージ

CISAは、このモデルの段階的な展開をサポートするために、各柱について 3 つの成熟ステージを概説しています。

- 従来型: 手動設定と静的なセキュリティポリシー。

- 先進型: 中央集約的な可視化、アイデンティティ制御、および柱間の連携に基づくポリシー実施。

- 最適化: 資産やリソースへの属性の割り当てを完全に自動化し、自動トリガーに基づく動的なポリシーを実現し、柱間の相互運用性を高めるためにオープンスタンダードに準拠する。

CISA文書では、各柱の成熟ステージを下記のようにまとめています。

|

このCISA文書では詳細な説明があり、ゼロトラスト導入の準備段階でこれらの詳細を把握しておくとよいでしょう。NIST とオープングループが概説した成熟度モデルと基本原則を参照することで、実際に導入する段になって知らなかったとあわてることもなくなります。

ゼロトラストの適切な導入は、企業の時間とコストを削減し、規制要件に準拠した安全な環境を維持するのに役立ちます。

リソース

ゼロトラストおよびバラクーダゼロトラストソリューションの詳細については、以下のリソースを参照してください。

- ZTA(ゼロトラストアーキテクチャ)を構築する時期

- Barracuda CloudGen Access:すべてのデバイスと場所からゼロトラストアクセスを実現します。

- Secure Access Service Edge (SASE):クラウド移行を高速化し、安全性を確保します。

- オンデマンドウェビナー:Barracuda | Vandis | AWS Dev Day: Advanced Zero Trust Access Control

- CISA Zero Trust Maturity Model

- NIST Special Publication 800-207

- The Open Group Zero Trust Core Principles

ゼロトラストの展開に関するお問い合わせは、下記までご連絡ください。https://www.barracuda.co.jp/

これはゼロトラストの源流と原則についての5回シリーズの最終回です。ゼロトラストの源流と原則シリーズの全回をこちらでご覧いただけます。

原文はこちら

The Zero Trust Maturity Model

July 19, 2022 Christine Barry

https://blog.barracuda.com/2022/07/19/the-zero-trust-maturity-model/

No comments yet.