脅威のスポットライト:攻撃者は侵害後、検出を回避するためにいかに受信トレイのルールを使用しているか

2023年9月20日、Prebh Dev Singh

メールの自動受信ルールは、ほとんどのメールクライアントの便利でおなじみの機能です。メールを特定のフォルダに移動させたり、留守中に同僚に転送したり、あるいは単に削除したりすることで、受信トレイに毎日のように押し寄せる必要な、あるいは不要なコミュニケーションの管理に役立ちます。

あなたのアカウントに侵入した攻撃者は、受信トレイのルールを隠れみのにすれば、受信トレイ経由で情報をネットワークからこっそり移動させたり、セキュリティ警告が表示されないようにしたり、特定のメッセージを見つけにくいフォルダにファイルしたり、金銭を引き出すために上級役員になりすまして送ったメッセージを削除したりすることができます。

要するに、これは実に見事な攻撃戦術なのです。ステルス性を確保しつつ、侵害したアカウントで簡単に実行できるのですから。

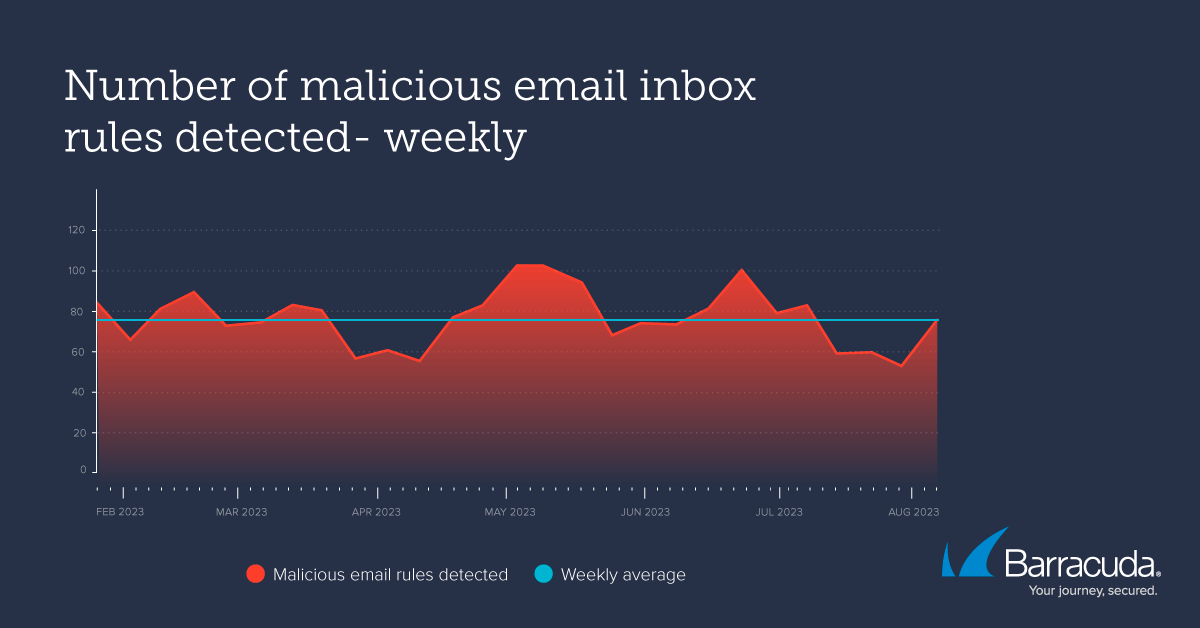

メールの検出は、ここ数年で進歩しており、機械学習の使用によって疑わしいルール作成を簡単に検出できるようになっています。にもかかわらず、バラクーダの検出数が示すように、攻撃者はこのテクニックをうまく実装し続けています。このテクニックは侵害されたアカウントを必要とするため、全体的な数は比較的少ないかもしれません。しかし、組織のデータと資産の完全性に対する深刻な脅威であることに変わりはありません。というのも、ルール作成は侵害後の手法です。つまり、攻撃者はすでにネットワーク内にいるということになります。攻撃者を排除するには、早急な対応が必要です。

そのリスクを理解し、対応策を考えることが重要です。このブログでは、攻撃者がどのように自動メールルールを悪意のある活動に利用しているのか、効果のない防御策とある防御策について説明します。

電子メールは第一の攻撃ベクトルである

メールを介した攻撃は成功率が高く、多くタイプのサイバー攻撃の入口となっています。バラクーダの調査によると、世界各国の企業を対象とした調査では、75%が2022年に少なくとも1件のメールセキュリティ侵害に遭っています。

これらの攻撃は多岐にわたります。基本的なフィッシングや悪意のあるリンクや添付ファイルから、ビジネスメール侵害(BEC)、会話の乗っ取り、アカウントの乗っ取りなどの高度なソーシャルエンジニアリング手法まであります。最も高度なタイプの中には、悪意のあるメールルールに関連するものもあります。

攻撃者はなぜ、そしていかにして自動メールルールを作成するのか

悪意のあるメールルールを作成するためには、攻撃者はターゲットのアカウントを侵害しておく必要があります。たとえば、フィッシングメールを成功させたり、以前の侵害で盗んだ認証情報を使用したりします。いったん攻撃者が被害者のメールアカウントをコントロールすると(これがアカウント乗っ取りと呼ばれるタイプの攻撃です)、1つまたは複数の自動メールルールを設定することができます。ごく簡単なプロセスで、攻撃者はメールボックスへのステルス的かつ持続的なアクセスを維持することができます。そして、それをあらゆる悪意のある目的に利用できます。

メールルールを利用して情報や金銭を盗み、発見を遅らせる

攻撃者は「支払い」「請求書」「機密」といった、機密性が高く、潜在的に有利なキーワードを含むすべてのメールを外部アドレスに転送するルールを設定するかもしれません。

あるいは、メールルールを使用して、特定のメールを読まれないようにするためにほとんど使用されていないフォルダに移動したり、メールを既読にしたり、単に削除したりすることもあります。たとえばセキュリティアラートやコマンド・アンド・コントロール通信、侵害されたアカウントから送信された内部スピアフィッシングメールへの応答を隠したり、侵入者に気づかないまま同じアカウントを使用しているであろうアカウントの本当の所有者から痕跡を隠したりします。

さらに攻撃者は、被害者の活動を監視するためにメールの転送ルールを作成し、被害者や被害者の組織に関する情報を収集して、さらなる悪用や作戦の一部として利用することもできます。

ビジネスメール侵害(BEC)攻撃にメールルールを使用する

BEC 攻撃は、メールが正当なユーザーから送信されたものであると他者に信じ込ませることで企業やその従業員、顧客、パートナーから詐取しようとします。

攻撃者は、最高財務責任者(CFO)など特定の同僚からの受信メールをすべて削除するルールを設定することができます。これにより、攻撃者はCFOになりすまし、同僚に偽のメールを送り、攻撃者が管理する銀行口座に会社の資金を送金するよう説得することができます。

2020年11月にFBI は、ウェブベースのメールクライアントとデスクトップのメールクライアントの間の同期とセキュリティの可視性の欠如を悪用したサイバー犯罪者が、メールの転送ルールを設定してBEC攻撃が成功する可能性を高めていると公表しました。

標的型国家攻撃にメールルールを使う

悪意のあるメールルールは、標的型攻撃にも使用されています。攻撃者の戦術とテクニックに対応するフレームワークMITRE ATT@CK® フレームワークは、悪意のあるメール転送を T1114.003 に分類し、この手法を使用する3つの高度継続的脅威グループ(APT)を挙げています。サイバースパイ活動を行う国家レベルの脅威行為者である Kimsuky、恐喝や妨害攻撃で知られる LAPSUS$、そして知的財産や研究の窃盗に関連する国家レベルのグループ Silent Librarian の3つです。

MITREは、メールの隠蔽ルール(T1564.008)を防御回避に使用される手法として分類しています。このテクニックを使用することが知られている APT の1つである FIN4 は、金銭的な動機を持つ脅威行為者で、被害者のアカウントにルールを作成し、「ハッキング」「フィッシュ」「マルウェア」などの単語を含むメールを自動的に削除します。おそらく、侵害を受けた組織の IT チームが従業員らに攻撃者の活動を警告するのを防ぐためでしょう。

単独では防御できない

悪意のあるルールが発見されなければ、被害者のパスワードが変更されても、多要素認証がオンになっても、他の厳しい条件付きアクセスポリシーが課されても、あるいは被害者のコンピュータが完全に再構築されたとしても、そのルールは有効なままです。ルールが取り消されない限り、そのルールは有効なままなのです。

さらに、不審なメールルールは攻撃を見抜く良い兆候ではありますが、そこだけを見ても、アカウントが侵害されたことを示す強力なシグナルとはなり得ません。防御チームは複数のシグナルを使用することで初めて、ノイズを減らし、成功しそうなメール攻撃をセキュリティチームに警告することができるのです。攻撃者が巧妙な手口を使うなど、サイバー攻撃はダイナミックかつ進化しているため、検知と防御にも多面的なアプローチが必要です。

効果的な防御

受信トレイのルール作成は侵害後のテクニックであるため、最も効果的な防御は予防、つまり攻撃者が最初にアカウントを侵害することを阻止することです。しかし、侵害されたアカウントを特定し、その影響を軽減するためには、効果的な検出とインシデントレスポンス対策も必要です。

これには、各従業員の受信トレイで実行されるすべてのアクション、作成されるルール、変更またはアクセスされる内容、ユーザーのログオン履歴、送信されるメールの時間と場所、およびコンテキストなどの完全な可視性が含まれます。バラクーダのAI ベースの防御機能は、このようなデータを使用して、各ユーザーのインテリジェントなアカウントプロファイルを作成します。また、バラクーダのなりすまし対策は、ログインデータ、メールデータ、および統計モデルなど複数のシグナルをルールと共に使用して、アカウント乗っ取り攻撃を識別します。

最後に、バラクーダの XDR クラウドセキュリティやセキュリティオペレーションセンター(SOC)による24時間365日の監視などの拡張検出および対応(XDR)対策は、深く隠れて難読化されたアクティビティも確実に検出し、無効化するのに役立ちます。

この「脅威のスポットライト」は、プレブ・デブ・シンが執筆し、ティリー・トラバースとアレックス・エンジェルがリサーチと内容のサポートを行いました。

原文はこちら

Threat Spotlight: How attackers use inbox rules to evade detection after compromise

Sep. 20, 2023 Prebh Dev Singh

https://blog.barracuda.com/2023/09/20/threat-spotlight-attackers-inbox-rules-evade-detection

この記事へのコメントはありません。