バラクーダが注目する脅威: コロナウィルス(COVID-19)関連のフィッシング(メールセキュリティ)

トピック: コロナウィルス(COVID-19)、メール保護、マルウェア対策、ランサムウェア対策

2020年3月26日、Fleming Shi

世界の多くがコロナウィルス(COVID-19)とその対処方法に取り組むにつれて、攻撃者はコロナウィルスに関するメールやとWeb上のやりとりを悪用しています。

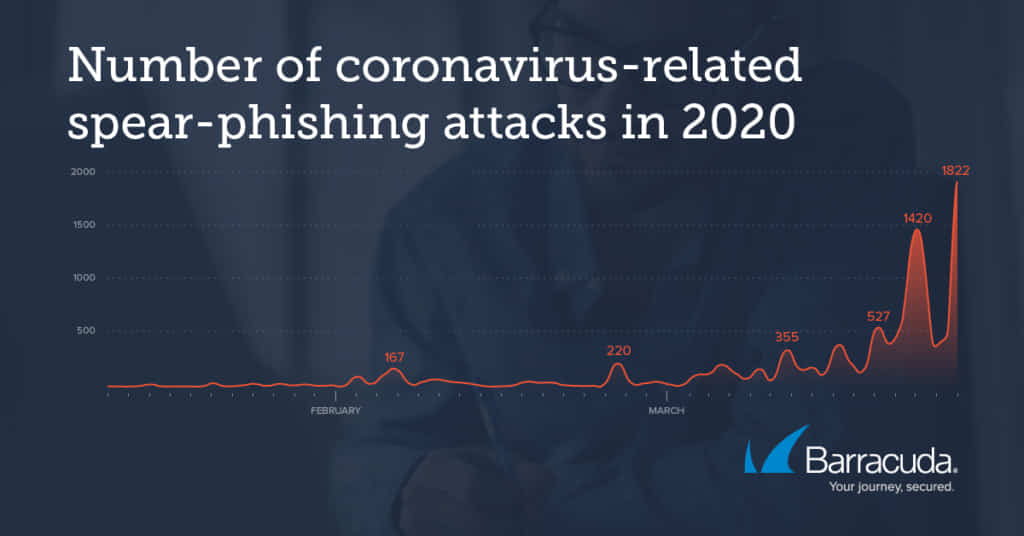

バラクーダの調査担当者は、コロナウィルス関連のスピアフィッシング攻撃が、1月以降着実に増加しており、2月末以降は、667%急増していることを確認しています。

3月1日から23日までの間に、Barracuda Sentinelは 467,825件のスピアフィッシング攻撃を検出しました。このうち 9,116件が、コロナウィルス関連であり、攻撃全体の約 2%を占めています。一方、2月に検出されたコロナウィルス関連のスピアフィッシング攻撃は 1,188件であり、1月に検出されたものはわずか 137件です。コロナウィルス関連のスピアフィッシング攻撃の件数は他の攻撃より少ないですが、その脅威は急激に増大しています。

主な脅威

コロナウィルス関連のフィッシング: さまざまなフィッシング攻撃がコロナウィルスへの注目の高まりを悪用して、マルウェアが拡散され、認証情報が盗み出され、金銭が詐取されています。攻撃は、よくあるフィッシング攻撃ですが、コロナウィルスを悪用して注意散漫な受信者をだまそうとする攻撃が増加しています。このような攻撃は受信者の恐怖と不安を悪用するものです。最近、FBI(米国連邦捜査局)はコロナウィルス関連のフィッシングに関する警告を発しました。

詳細

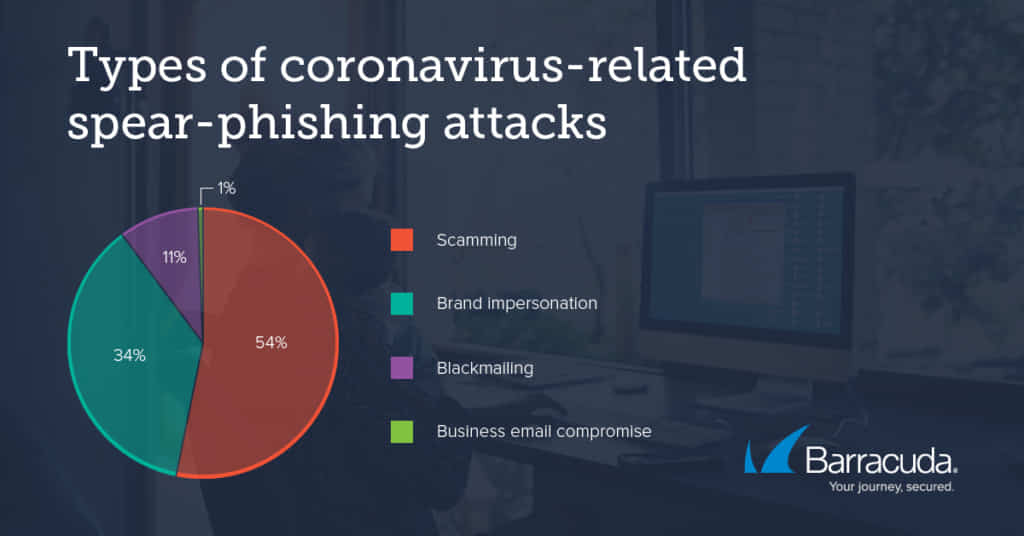

バラクーダの調査担当者は、コロナウイルスを悪用するフィッシング攻撃の 3つの主要なタイプ、つまり詐欺、ブランドのなりすまし、およびビジネスメールの侵害を確認しました。3月23日までにBarracuda Sentinelによって検出されたコロナウイルス関連の攻撃のうち、54%が詐欺、34%がブランドのなりすまし攻撃、11%が脅迫メール、1%がビジネスメール詐欺(BEC)でした。

コロナウィルスを悪用するフィッシング攻撃は急速にさらに高度化しています。過去数日間、バラクーダの調査担当者は多数の脅迫メールと少数の会話乗っ取りの事例を確認しています。一方、わずか数日前まで確認されていた攻撃は、ほとんどが詐欺でした。3月17日時点では、Barracuda Sentinelが検出したコロナウィルスを悪用するフィッシング攻撃のうち、77%は詐欺、22%はブランドインパーソネーション、1%はBECです。バラクーダは攻撃がさらに高度化するこの傾向が続くことを予測しています。

攻撃の目的は、マルウェアの拡散から認証情報と金銭の盗み出しまで、さまざまです。バラクーダのシステムが検出した1つの新しいランサムウェアは、コロナウィルスにちなんで、CoronaVirusと自称しています。

高度な攻撃者は、フィッシング攻撃への反応を引き出すために、感情を巧妙に悪用しています。たとえば、セクストーションでは、金銭を詐取するために、羞恥心と恐怖心を悪用しています。攻撃者はコロナウィルスの現状から生じる恐怖、不安、および同情を悪用しています。

たとえば、バラクーダは、受信者の個人情報にアクセスでき、行き先を知っていると主張し、身代金を支払わない場合は、受信者とその家族にコロナウィルスを感染させると脅迫する1件の脅迫メールを確認しています。Barracuda Sentinelは2日間で1,008回この特定の攻撃を検出しています。

サイバー犯罪者は沈下できると思いませんか? バラクーダは2日で、身代金が支払われない限り、被害者とその家族に #コロナウイルス を感染させると脅迫した脅迫攻撃を1,008回検出しました。 #サイバー犯罪

詐欺

Barracuda Sentinelが検出した詐欺の多くは、コロナウィルスの治療薬またはマスクを販売しようとするか、ワクチンを開発していると主張する企業への投資を依頼するものです。

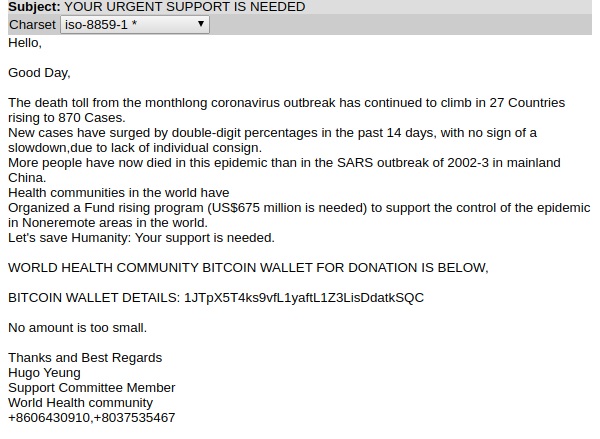

フェイクチャリティの寄付依頼という形態の詐欺はバラクーダの調査担当者が確認したもう1つのよくあるコロナウィルスを悪用するフィッシング攻撃です。

たとえば、バラクーダのシステムが検出した寄付依頼詐欺の一つは、World Health Community(実在しませんが、WHO(世界保健機関)に類似する名前であることを悪用している可能性があります)と称し、ビットコインウォレットへの寄付を依頼するメールです。

マルウェア

さまざまなよくあるマルウェアが、コロナウィルス関連のフィッシング、特に攻撃者が1つのマルウェアで複数のペイロードモジュールを導入できるモジュール式の亜種によって、拡散されています。コロナウィルスを悪用していると報告された最初のマルウェアは Emotetです。Emotetは、有名なバンキング型トロイの木馬であり、昨年モジュール式になりました。IBM X-Forceは障害者福祉サービス事業者を偽装する日本語メールで拡散されているEmotetを検出しました。フィッシングメールはマクロが有効な場合に Emotetをダウンロードおよびインストールするドキュメントを含んでいます。最近、Emotetは、マルウェアを拡散する方法として、よく悪用されています。

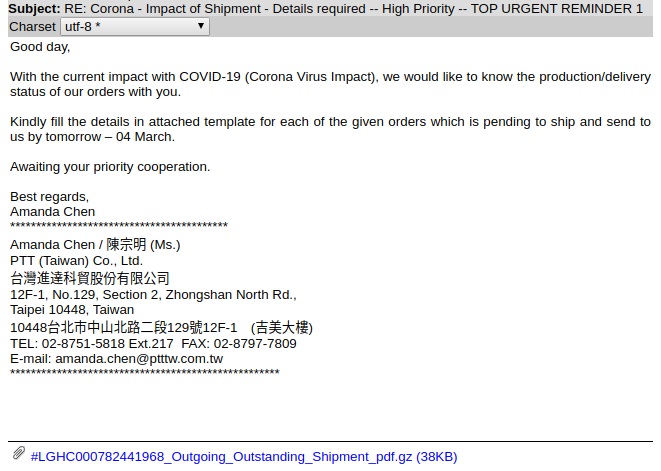

LokiBotは、もう1つのモジュール式マルウェアであり、認証情報とデータを盗み出すことを目的としている場合が多いです。このマルウェアは2回以上のコロナウィルス関連のフィッシング攻撃で拡散されており、このうちの2回は、Comodoが追跡しました。ある攻撃では、LokiBotを含む添付された請求書が悪用されており、コロナウィルスが原因で請求書の送信が遅延したことの謝罪も含まれていました。別の攻撃では、最新ニュースと「必要な1つの対策」(スパムによくある1つの手口)が偽装されており、マルウェアへのリンクが含まれていました。バラクーダのシステムは、3,700回以上検出された下記の例など、請求書を悪用する複数のメールを確認しています。

コロナウィルスを悪用する他の有名なインフォスティーラー(情報を盗み出すマルウェア)は、大量感染の地図を偽装するフィッシングサイトから拡散されている AZORult、およびイタリア語のフィッシングメールの間で拡散されているTrickBotです。

認証情報の盗難

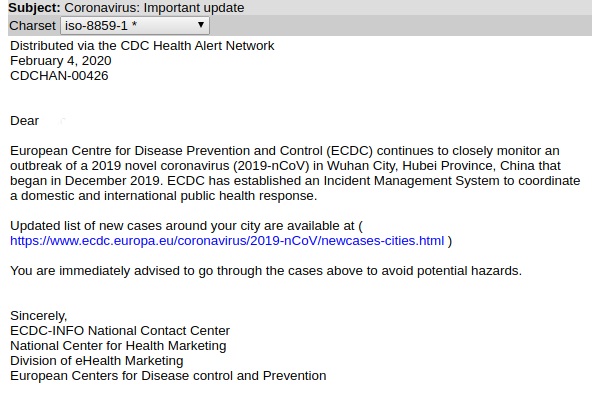

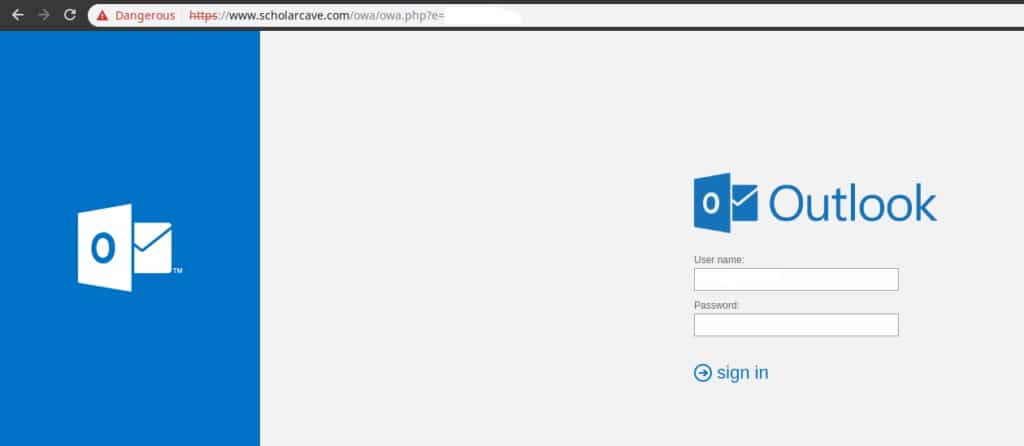

インフォスティーラーによる大規模な認証情報の盗み出しだけでなく、偽装されたログインページへのリンクを含むフィッシング攻撃も、コロナウィルスを悪用しています。バラクーダのシステムが検出したフィッシング攻撃の一つは、CDC(米国疾病予防管理センター)を偽装し、受信者が悪意のあるリンクをクリックすると、Microsoft Exchangeの認証情報を盗み出そうとするものです。メールとフィッシングページの例は下記のとおりです。

攻撃者は、さまざまなメールログインページをよく偽装します。攻撃者は、メールサーバ情報を盗み出すことができる場合、メールポータルユーザを常習的に攻撃しています。他のログインページは、さらに汎用的であるか、プロバイダ向けの複数のオプションを実装しており、プロバイダログインページを偽装しています。攻撃者は、コロナウィルスを悪用するために、既存の認証情報フィッシングメールに移行しています。

#コロナウィルス #COVID19 を使用して被害者をだます電子メール攻撃の新しい波から身を守るために、これらの4つのヒントを確認してください。

対策

コロナウィルスを悪用するフィッシングメールは新しいですが、これまでのメールセキュリティ対策を適用できます。

- 受信者に添付ファイルを開かせるか、リンクをクリックさせようとするすべてのメールに注意する。マルウェア対策およびフィッシング対策ソリューションは、受信者が悪意のあるメールとペイロードを受信しないようにするために、特に役立ちます。しかし、このような対策を導入していても、すべてを検出できるソリューションはないため、常に注意する必要があります。

- 通常はメールを受信していない送信元を偽装するすべてのメールに注意する。このようなメールはフィッシング攻撃の可能性が高いです。所属先の正規の配信リストからコロナウィルス関連のメールを受信することは、よくありますが、通常はメールを受信していない企業と団体からのメールは、入念に確認する必要があります。たとえば、CDCがCDCから通常はメールを受信していない受信者にメールを送信することはありません。

- 通常メールを受信している企業と団体からのメールにも注意する。ブランドインパーソネーションはコロナウィルス関連のメール攻撃によく見られるため、通常メールを受信している企業と団体からのメールを開く場合も、注意してください。医療業界の従業員は、多くのコロナウィルス症例への対処によるプレッシャーを悪用されているため、このようなメールを特に受信しています。

- 信頼性の高いチャリティに直接寄付する。コロナウィルス関連の詐欺のよくある方法はパンデミックの影響を受けた人を支援するための寄付の依頼です。このような攻撃を受けないようにするには、寄付を依頼するメールに返信しないでください。金銭が、攻撃者に詐取されるのではなく、最終的に役立つように、コロナウィルス対策を支援する信頼性の高いチャリティに直接寄付します。正規のチャリティがビットコインウォレットへの寄付を依頼する可能性は非常に低いため、メールにそのような内容がある場合は、注意する必要があります。

Protect your remote workers from emerging COVID-19 email threats

原文はこちら:Barracuda Sentinel, Barracuda Essentials

Threat Spotlight: Coronavirus-Related Phishing

March 26, 2020 Fleming Shi

https://blog.barracuda.com/2020/03/26/threat-spotlight-coronavirus-related-phishing/

No comments yet.