ユーザにとって最も発見しづらい3タイプのメール攻撃

2022年4月26日、Olesia Klevchuk 電子メールセキュリティを確保するにあたり、すべての組織が問うべき質問があります。自社のユーザ...

お知らせ

2022年4月26日、Olesia Klevchuk 電子メールセキュリティを確保するにあたり、すべての組織が問うべき質問があります。自社のユーザ...

トピックス: Attacks and Threat Actors, Regulatory Compliance 2022年4月20日、Anastas...

トピック: Attacks and Threat Actors 2022年4月6日、Mike Vizard Javaアプリケーションを構築するために...

トピック: Attacks and Threat Actors 2022年4月4日、Vishal Khandelwal Barracuda Web ...

2022年3月16日、Anne Campbell サイバー犯罪者による中小企業の従業員へのソーシャルエンジニアリング攻撃が高まる中、あらゆる規模の組...

トピック: World Backup Day 2022年3月30日、Christine Barry …いたるところにあります。 サイバー...

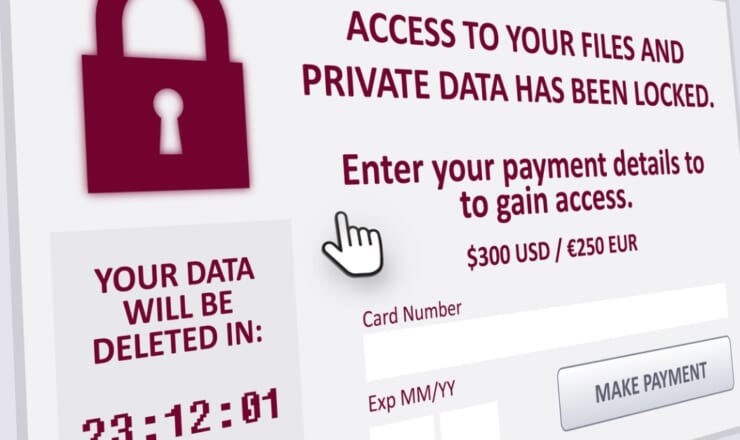

トピック: Attacks and Threat Actors, World Backup Day 2022年3月17日、Phil Muncaste...

トピック: Attacks and Threat Actors 2022年3月17日、Phil Muncaster 脅威アクターがより賢く、より組織...

トピック:Attacks and Threat Actors 2022年2月24日、Daniel Park ロシアとウクライナの緊張が高まる中、脅威...

2022年2月22日、Mike Vizard ブロックチェーン技術を採用し、分散型ネットワーク上で共有・アクセス可能なデータの不変インスタンスを作成...